Arctic Wolf Log Retention and Search

Zeigen Sie Ihre Daten für beliebige Zeitpunkte an.

Echtzeitspeicherung und Suche nach Protokolldaten von PCs, Netzwerken, Systemen und Anwendungen für beliebige Zeitpunkte

Vereinfachen Sie die Verwaltung von Protokollen zu Compliance-Zwecken und für schnelle Untersuchungen.

Unbegrenzte Ereignisdaten

Im Gegensatz zu anderen Anbietern, bei denen Einschränkungen hinsichtlich Aufbewahrung und Abruf gelten oder Lizenzen auf dem Ereignisvolumen basieren, bieten wir Ihnen unbegrenzten Zugriff auf Ihre Daten. Dadurch müssen Sie in puncto Transparenz keine Abstriche machen, um Kosten zu sparen.

On-Demand-Abruf und -Aufruf von gespeicherten Protokollen in einer zentralen Ansicht

Speichern Sie Protokollquellen zu Compliance-Zwecken und profitieren Sie von On-Demand-Zugriff auf Ihre Daten. Laden Sie Abfrageergebnisse zur weiteren Analyse in Ihrem vorhandenen Toolset herunter.

Funktioniert mit Ihrer vorhandenen Technologie

Erhalten Sie hohe Transparenz in Bezug auf Ihre vorhandenen Systeme – mit Funktionen zur Erkennung und Erfassung von Sicherheitsereignissen, die Protokollquellen, interne und externe Netzwerke, Endgeräte und die Cloud umfassen.

Protokollsuche. Einfach wie nie.

Eine intuitive Benutzeroberfläche bietet On-Demand-Zugriff auf all Ihre Protokolldaten. Vordefinierte Abfragen stellen sicher, dass Sie Betriebs- und Sicherheitsfragen schnell und einfach beantworten können.

Planbare Kosten

Dank der in die Arctic Wolf Platform integrierten unbegrenzten Funktion Log Retention and Search müssen Sie keine Angst vor versteckten Gebühren oder Einschränkungen hinsichtlich Datenaufbewahrung oder Abrufvolumen haben.

Flexible Datenaufbewahrung

Alle Protokolldaten werden 90 Tage lang ohne zusätzliche Kosten gespeichert. Darüber hinaus sind längere Aufbewahrungsfristen verfügbar, um Ihren Compliance-Anforderungen gerecht zu werden.

Unterstützte Protokollquellen

Arctic Wolf Log Search funktioniert mit Ihrem bestehenden Technologie-Stack, sodass Sie einen vollständigen Einblick und umfassende Transparenz erhalten.

Wir erfassen Protokollinformationen aus einer Vielzahl von Systemen in Ihrer gesamten IT-Umgebung, darunter:

-

Active Directory

-

Authentifizierung

-

Endgerät

-

Firewalls

-

IDS/IPS

-

Mailserver

-

SaaS/IaaS

-

SSL-VPN

-

UTM

-

WAP

-

Web-Gateways

-

Und verschiedene weitere externe Quellen für Protokollinformationen

Unterstützt von der Arctic Wolf Plattform

Unsere Cloud Native Plattform stellt Security Operations als Concierge-Service bereit. Sie ist darauf ausgelegt, Sicherheitsdaten in großem Maßstab zu sammeln, anzureichern und zu analysieren. Unsere engagierten Security-Operations-Experten liefern maßgeschneiderte Sicherheitsergebnisse, die Ihr Sicherheitsniveau verbessern.

Antworten auf häufige IT-Fragen

Suchanfragen zum Betriebsprotokoll

-

Validierung von Änderungen an der IT-Konfiguration

-

Verwenden von Anmeldeinformationen, um Fragen zur Mitarbeiterproduktivität zu beantworten

-

Ermitteln, ob ein Benutzer aus seinem Konto gesperrt wurde

-

Ermitteln, wer bestimmte URLs verwendet

-

Office 365

– Welche Anmeldefehler sind aufgetreten?

– Wurde eine E-Mail an einen Benutzer gesendet?

– Beendete Mitarbeitertätigkeit

Suchanfragen zum Technikprotokoll

-

Untersuchen fehlgeschlagener Anmeldeversuche (AD- oder Office 365-Protokollinformationen)

-

Suchen nach Betriebsinformationen für Audits

-

Suchen eines Änderungsereignisses – Firewall, Router, AD-Gruppenrichtlinienobjekt oder andere Protokollquellen

-

Überprüfen, ob eine Firewall eine Verbindung verweigert oder zulässt

-

Validieren der Benutzer, die sich bei Servern anmelden, oder der Server-Verwendung

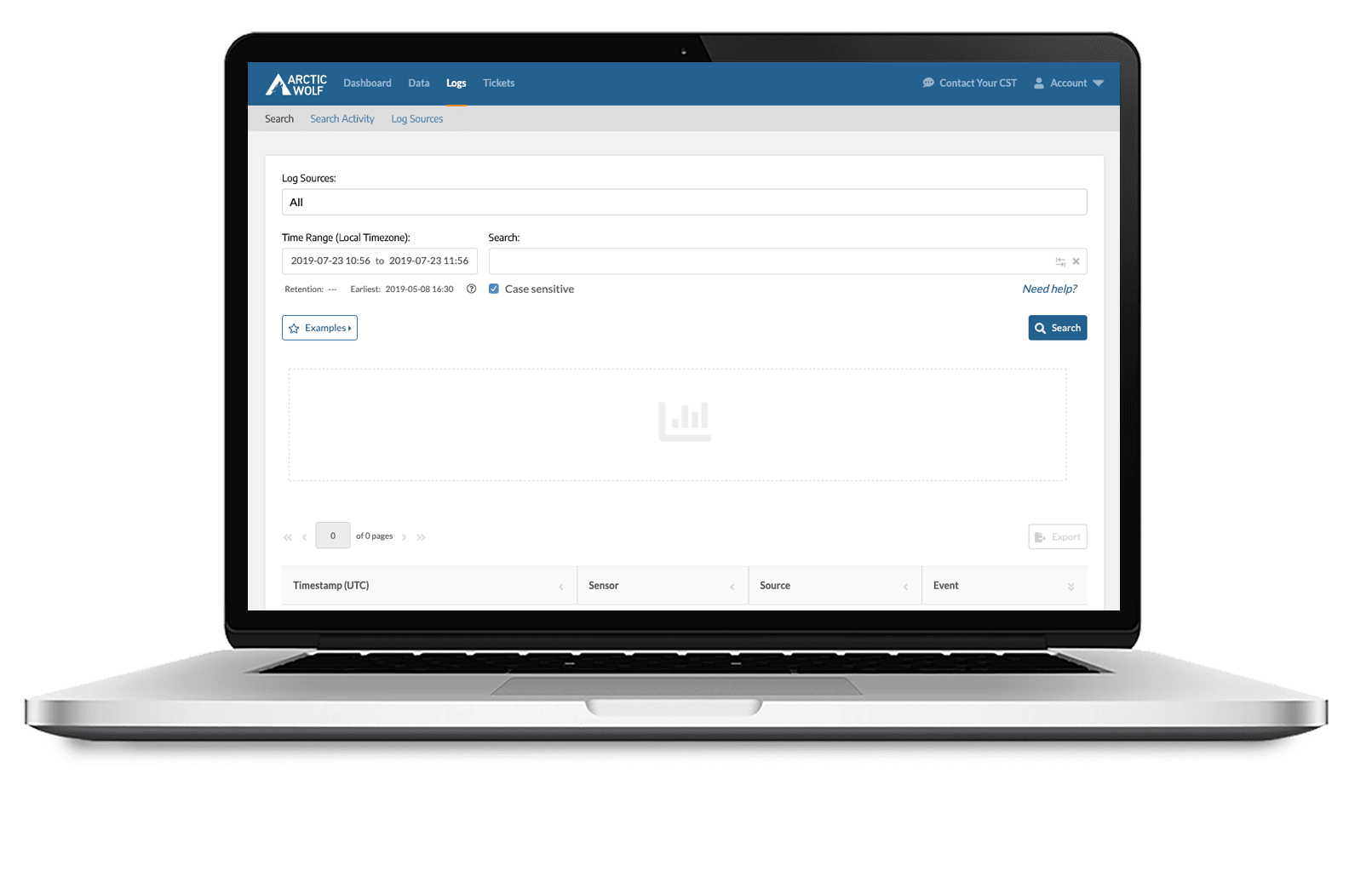

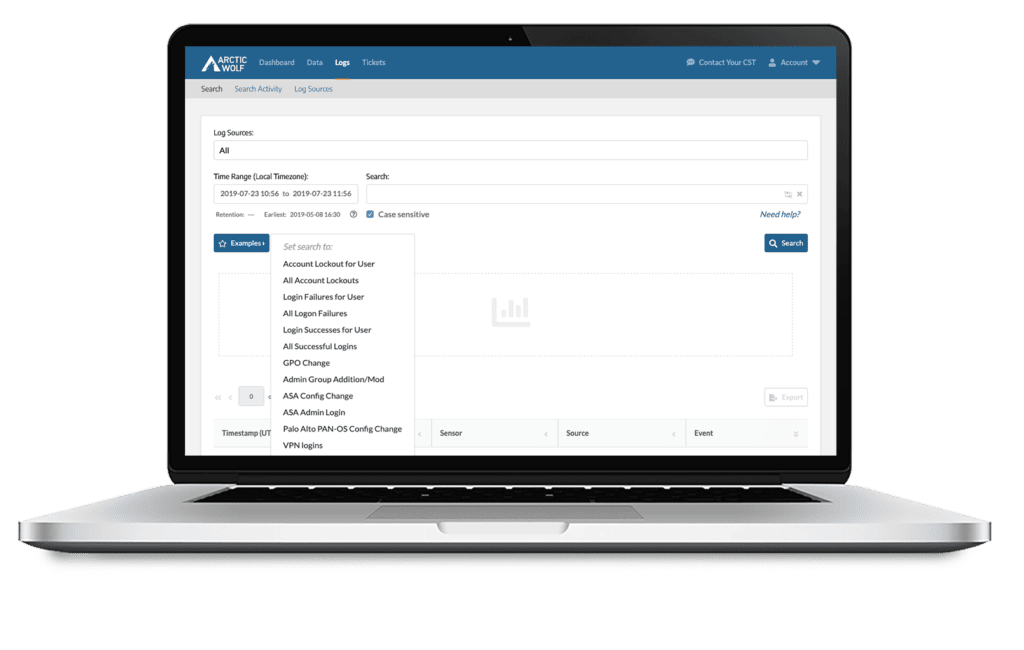

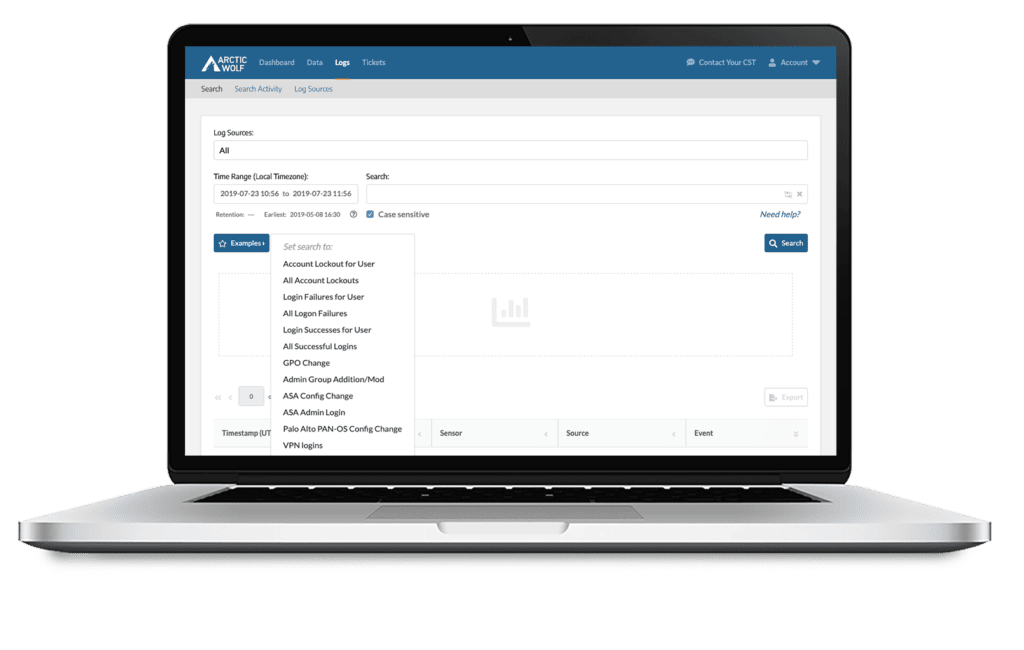

Intuitive Log Search Oberfläche

Die einfache Benutzeroberfläche ermöglicht die schnelle Verwendung des Log Search Tools.

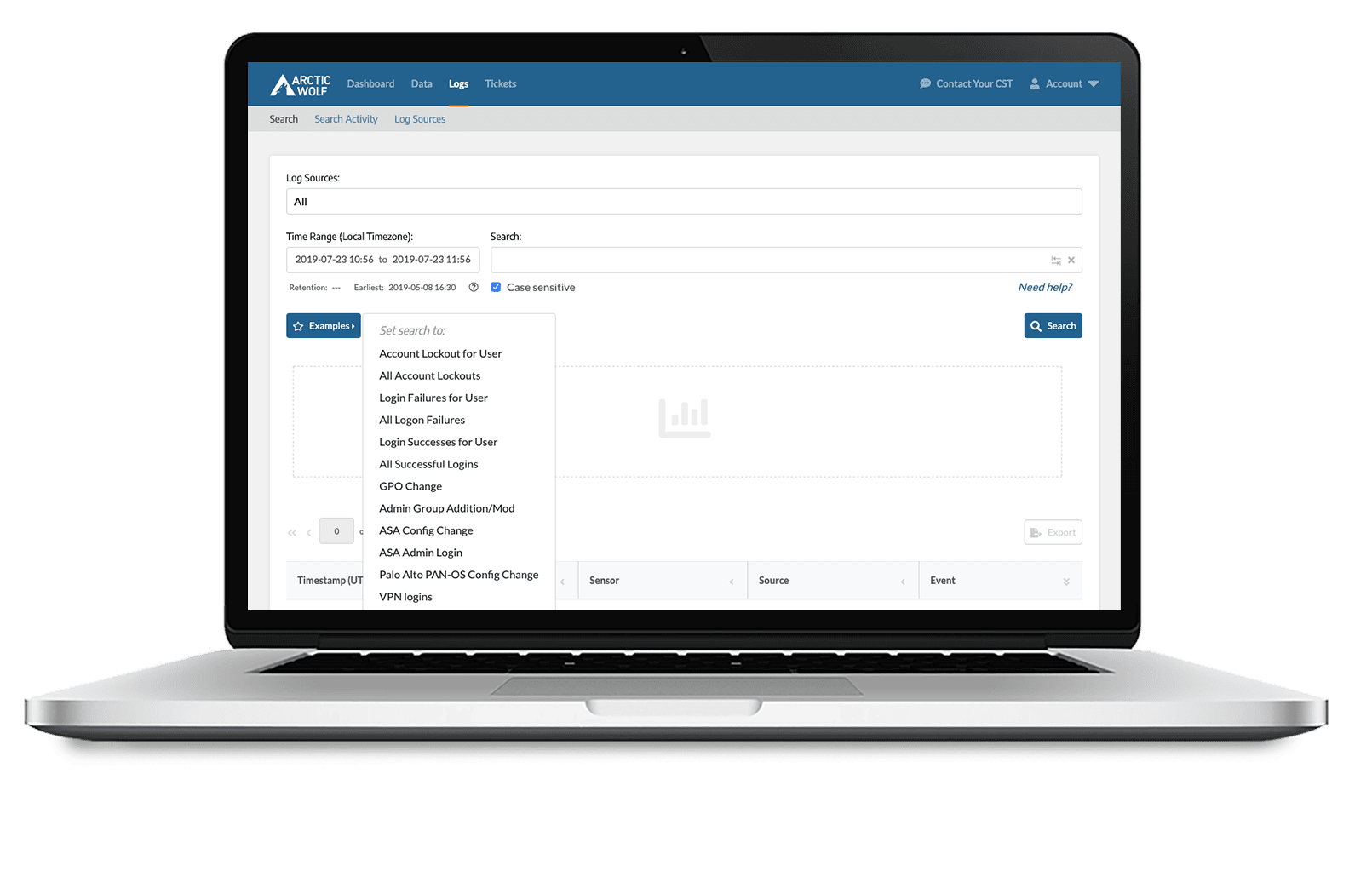

Beispielabfragen für schnelle Antworten

Beispielvorlagen für häufige Suchen erleichtern das schnelle Durchsuchen von Daten, um Erkenntnisse aus Betriebsprotokollinformationen zu gewinnen.

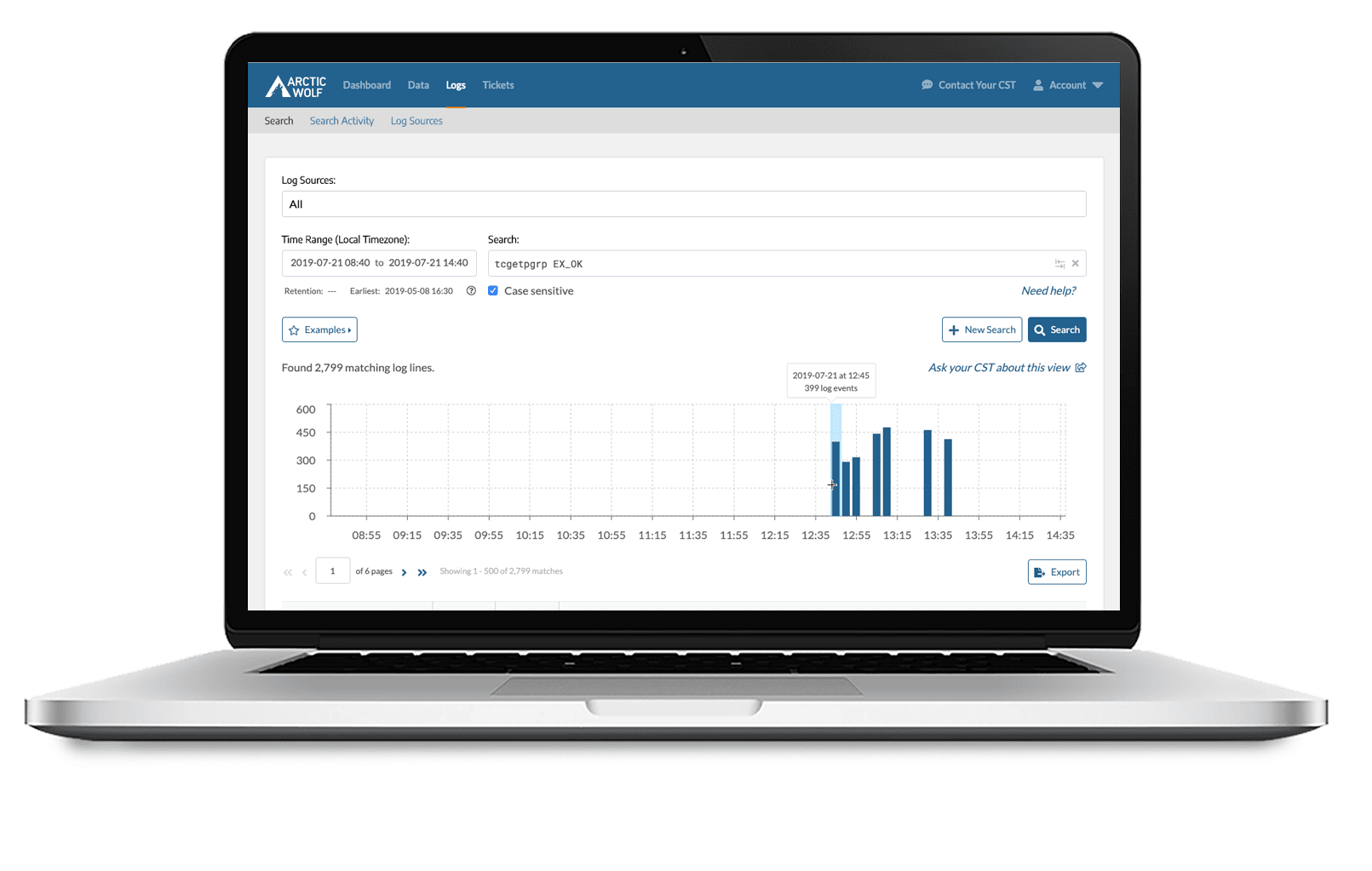

Histogrammzusammenfassung mit Hotspots

Die Suchergebnisse enthalten eine Histogrammzusammenfassung, die Daten-Hotspots darstellen.

Intuitive Log Search Interface</h2

Simple interface enables users to quickly use log search tool.

Query Examples Speed Answers </h2

Example templates for frequent searches facilitates rapid searching of data to harvest insights from operational log information.

Histogram Summary Shows Hotspots</h2

Search results include a histogram summary to understand data hotspots.

WAS UNSERE KUNDEN SAGEN

"Arctic Wolf fungiert als Kraftmultiplikator für unser IT-Team. Arctic Wolf stellt sicher, dass die Daten von Zelle und unseren Kunden immer geschützt bleiben. Unser Sicherheitsniveau ist besser geworden und wir konnten den Sicherheitsverpflichtungen unserer Kunden nachkommen.“

Brian Hustad,

Director of Information Technology, Zelle LLP