Arctic Wolf Log Retention and Search

Consultez vos données à votre rythme.

Stockage en temps réel et recherche à votre rythme des données de journaux provenant des PC, réseaux, systèmes et applications.

Simplifiez la gestion des journaux de conformité et d'investigations rapides.

Données d'Événements illimitées

Au contraire des alternatives imposant des limites à la conservation et au rappel, ou dont la licence est basée sur le volume des événements, nous vous fournissons un accès illimité à vos données afin que vous ne deviez jamais sacrifier la visibilité pour économiser quelques dollars.

Rappel à la Demande et Accès aux Journaux Conservés dans une Seule Vue.

Conservez les sources des journaux à des fins de conformité et obtenez un accès à la demande à vos données. Téléchargez les résultats de requête pour une analyse plus profonde avec vos outils préférés.

Fonctionne avec ce dont vous disposez

Bénéficiez d'une visibilité étendue sur vos systèmes existants grâce à la détection et à la collecte des événements de sécurité qui couvrent les sources de journaux, les réseaux internes et externes, les points de terminaison et le cloud.

Log Search. Simplifiée.

Une interface intuitive fournit un accès à la demande à toutes les données de vos journaux. Des requêtes prédéfinies vous permettent de répondre rapidement et facilement aux questions opérationnelles et de sécurité.

Coûts Prévisibles

Grâce à la fonction de conservation et de recherche illimitées des journaux intégrée à Arctic Wolf Platform, vous ne serez pas surpris par les frais cachés ou les limitations de conservation des données ou les volumes de rappel.

Conservation Flexible des Données

Toutes les données de journal sont stockées pendant 90 jours sans frais supplémentaires, et des périodes de conservation plus longues sont disponibles afin de répondre à vos exigences de conformité.

Sources de journaux que nous prenons en charge

Arctic Wolf Log Search fonctionne avec votre pile technologique existante, ce qui vous permet d'avoir une vision globale avec une visibilité accrue.

Nous collectons des informations de journal d'une grande variété de systèmes au sein de votre environnement IT, notamment :

-

Active Directory

-

Authentification

-

Point de terminaison

-

Pare-feux

-

IDS/IPS

-

Serveurs de messagerie

-

SaaS/IaaS

-

SSL-VPN

-

UTM

-

WAP

-

Passerelles Web

-

Et plusieurs autres sources externes d'informations de journal

Optimisé par Arctic Wolf Platform

Notre plate-forme cloud native fournit des opérations de sécurité sous forme de service de concierge. Elle est conçue pour collecter, enrichir et analyser les données de sécurité à grande échelle avec des experts en opérations de sécurité dédiés afin d'obtenir des résultats de sécurité personnalisés qui améliorent votre posture de sécurité.

Découvrez les réponses aux questions IT fréquentes

Questions Opérationnelles de Log Search

-

Valider les changements de configuration IT

-

Utiliser les informations de connexion pour répondre aux questions de productivité des employés

-

Déterminer si le compte d'un utilisateur a été verrouillé

-

Découvrir qui utilise certaines URL

-

O365

- Quels échecs de connexion se sont produits ?

- Un e-mail a-t-il été envoyé à un utilisateur ?

- Activité d'un employé licencié

Questions Techniques de Log Search

-

Examiner les échecs de tentative de connexion (informations de journal AD ou O365)

-

Rechercher les informations opérationnelles requises pour les audits

-

Localiser un événement de modification : pare-feu, routeur, AD GPO ou toute autre source de journal

-

Vérifier qu'un pare-feu refuse ou autorise une connexion

-

Valider les utilisateurs se connectant aux serveurs ou les serveurs utilisés

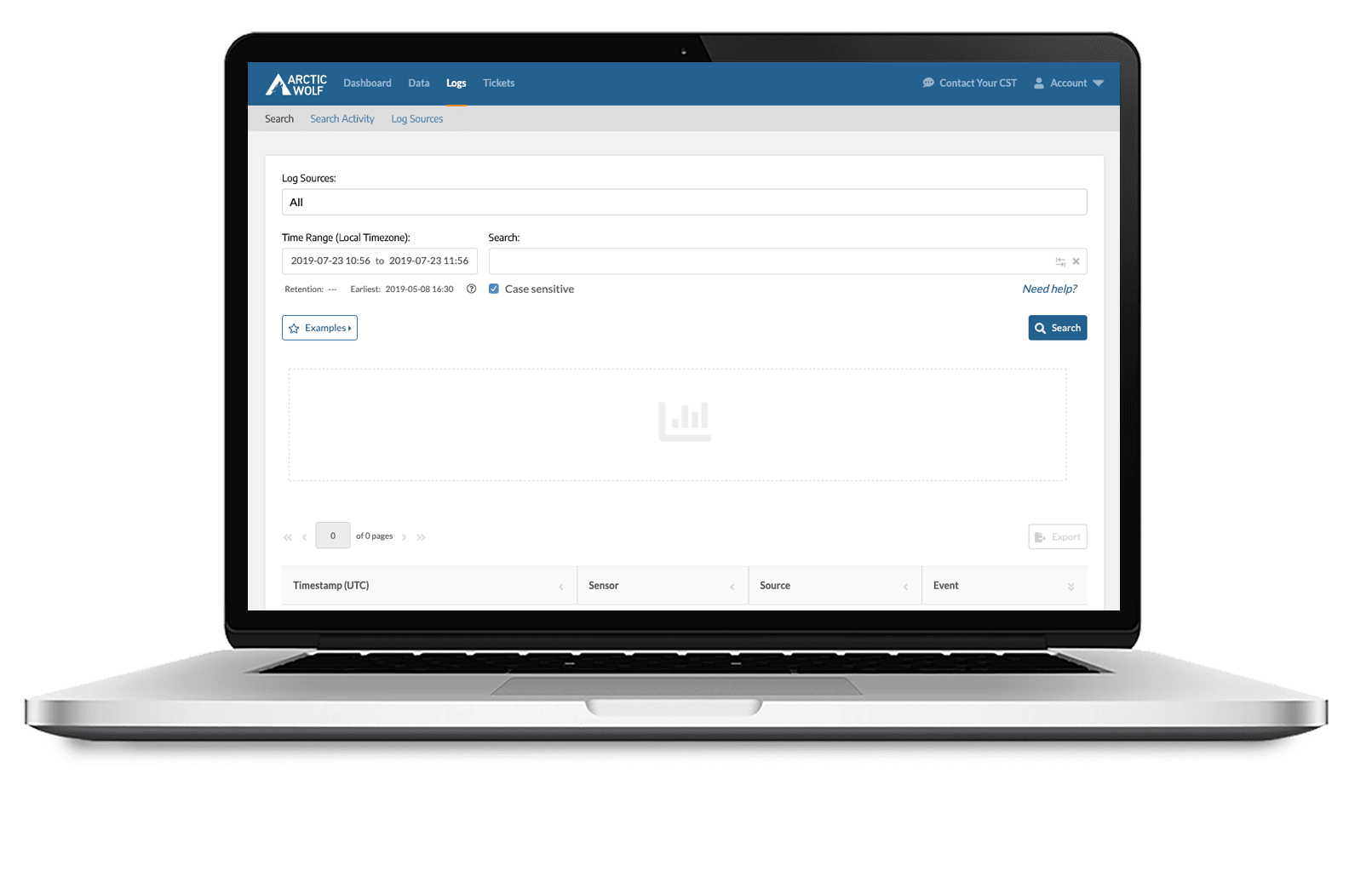

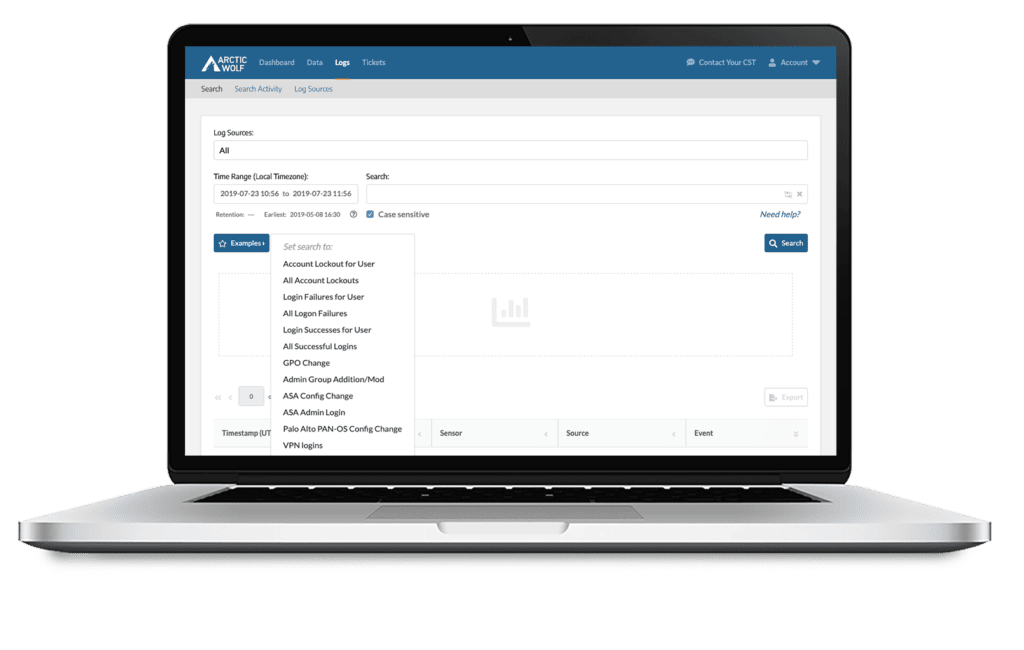

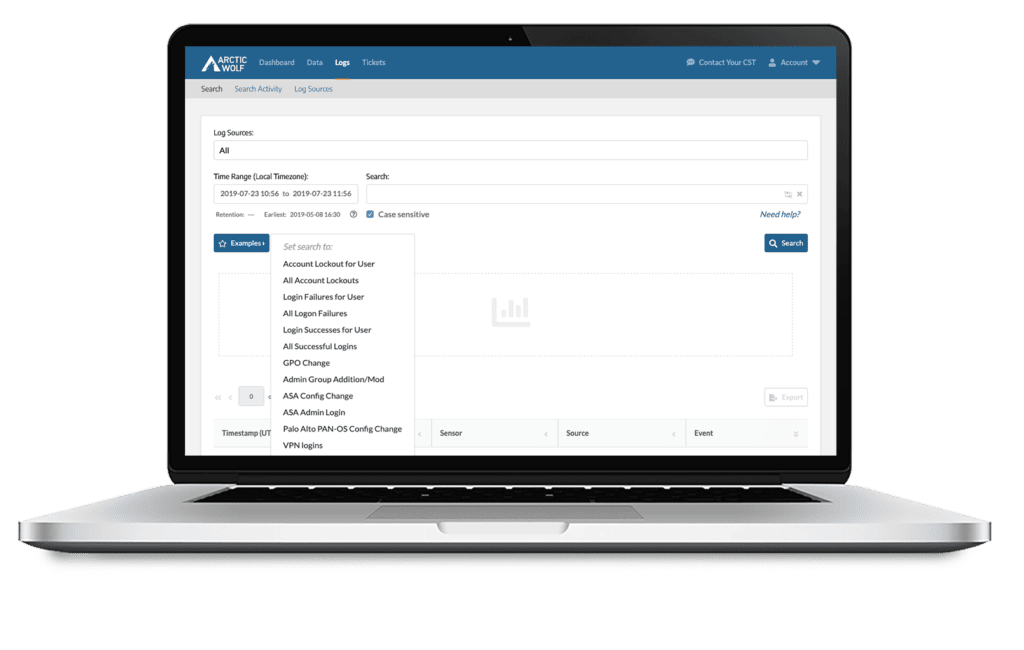

Intuitive Log Search Interface

Simple interface enables users to quickly use log search tool.

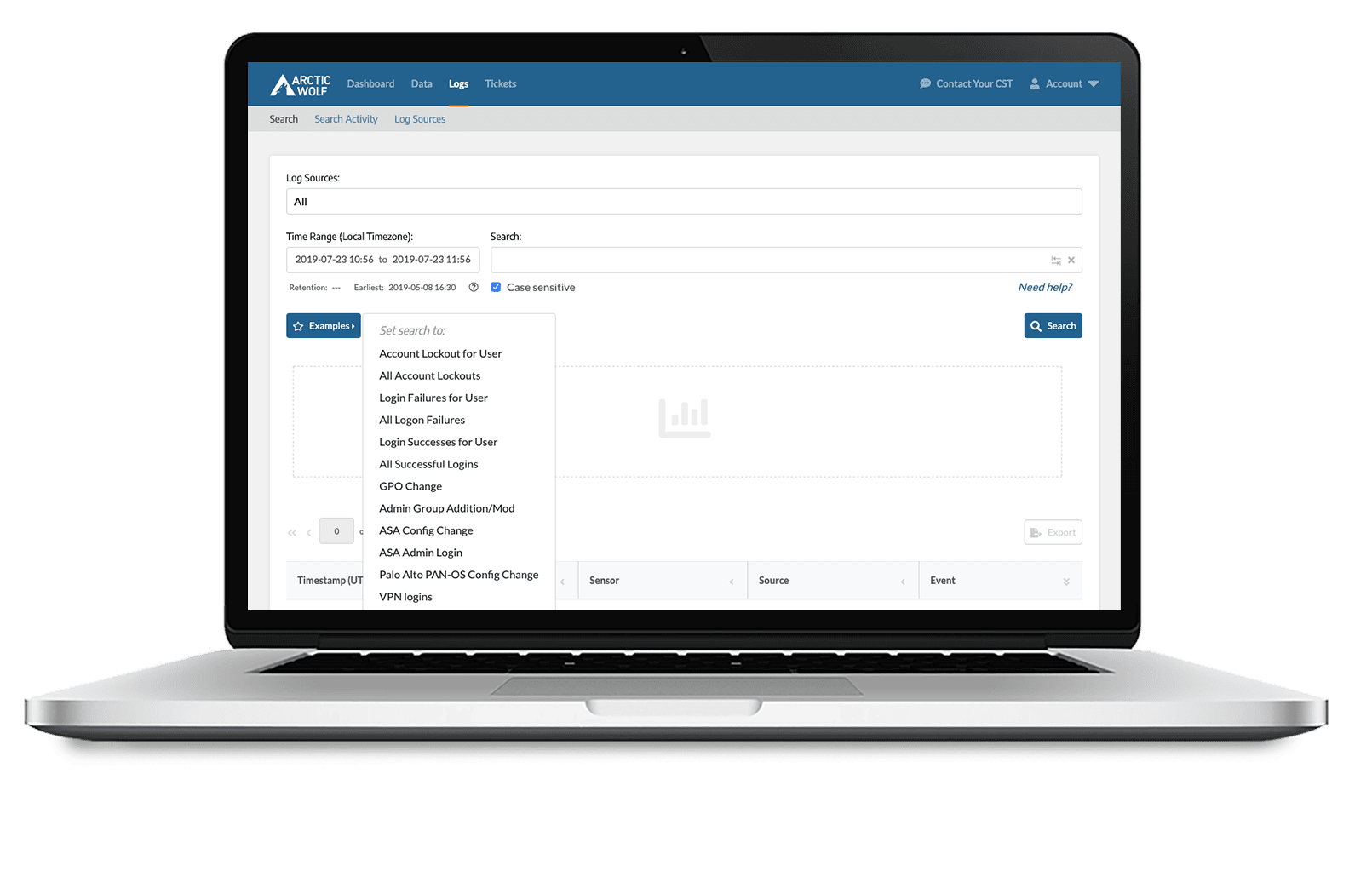

Query Examples Speed Answers

Example templates for frequent searches facilitates rapid searching of data to harvest insights from operational log information.

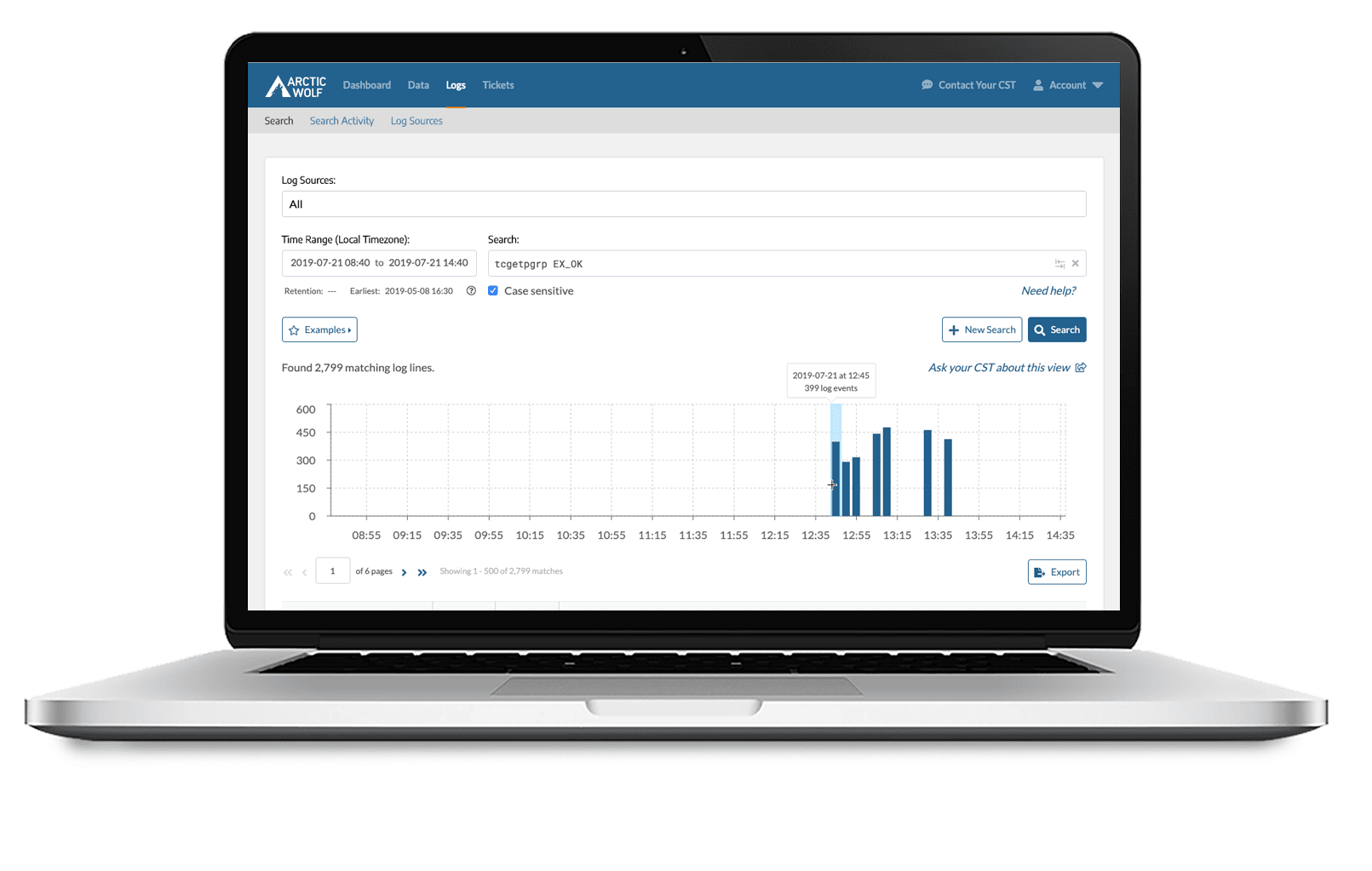

Histogram Summary Shows Hotspots

Search results include a histogram summary to understand data hotspots.

Interface Intuitive de Log Search

L'interface simple permet aux utilisateurs d'utiliser rapidement l'outil de recherche de journal.

Des exemples de requête accélèrent les réponses

Les exemples de modèle pour les recherches fréquentes facilitent la recherche rapide de données pour avoir un aperçu des informations du journal opérationnel.

La synthèse en histogramme montre les zones à risque

Les résultats de recherche incluent une synthèse en histogramme pour comprendre les zones à risque des données.

CE QUE NOS CLIENTS DISENT

« Arctic Wolf agit en tant que multiplicateur de force pour votre équipe IT. Arctic Wolf s’assure que les données de Zelle et de nos clients restent toujours sécurisées. Il a amélioré notre posture de sécurité et nous a aidés à respecter les obligations de sécurité de nos clients. »

Brian Hustad,

Directeur de la technologie de l’information, Zelle LLP