ARCTIC WOLF

Managed Risk

Mit Arctic Wolf® Managed Risk können Sie Ihre Umgebung erkennen, bewerten und gegen digitale Risiken absichern, indem Sie Ihre Angriffsfläche in Ihren Netzwerken, Endgeräten und Cloud-Umgebungen kontextualisieren.

Risiko verringern, Widerstandsfähigkeit erhöhen

Verschaffen Sie sich mit Arctic Wolf Managed Risk einen umfassenden Überblick über die digitalen Risiken Ihres Unternehmens, um eine effektivere Risikobewertung und -verwaltung zu ermöglichen.

Wir helfen Ihnen bei der Definition und Kontextualisierung Ihrer Angriffsfläche, indem wir die wichtigsten Risiken zuerst priorisieren. Unsere Sicherheitsexperten arbeiten mit Ihnen zusammen und bieten umsetzbare Abhilfemaßnahmen an, um sicherzustellen, dass Sie sich an den besten Konfigurationspraktiken orientieren und Ihr Sicherheitsniveau kontinuierlich verbessern.

Erkennen

Identifizieren Sie die Ressourcen in Ihrer Umgebung und definieren Sie Ihre Angriffsfläche, um einen breiteren Einblick zu erhalten.

Bewerten

Ermitteln Sie Ihr Cyberrisiko im Kontext Ihrer Geschäftstätigkeit.

Absichern

Nutzen Sie umsetzbare Anleitungen zur Behebung von Schwachstellen, um Sicherheitslücken zu schließen und Ihr Sicherheitsniveau kontinuierlich zu verbessern.

Wodurch sich Arctic Wolf Managed Risk auszeichnet

Vorteile:

Vereinheitlichte Transparenz

Verschaffen Sie sich einen besseren Einblick in Ihr Sicherheitsniveau und einen umfassenderen Überblick über Ihre Angriffsfläche, indem Sie die Erkennungs- und Reaktionsfunktion von MDR mit dem risikobasierten Schwachstellenmanagement von Managed Risk kombinieren.

24x7-Überwachung

24x7 Überwachung für Schwachstellen, Systemfehlkonfigurationen, und die Anfälligkeit für Account-Übernahmen über Ihre Endpunkte, Netzwerke und Cloud Umgebungen. Liefern Sie rechtzeitig entscheidende Ergebnisse mit den Deep-Scan-Tools.

Aktuelle Threat Intelligence

Erhalten Sie die neueste Threat Intelligence mit zuverlässigen und umsetzbaren Hinweisen von den Sicherheitsexperten von Arctic Wolf Labs.

Strategische Empfehlungen

Ihr benannter Concierge Security Engineer wird Ihr vertrauenswürdiger Sicherheitsberater und gibt Empfehlungen dazu ab, wie Sie Ihr Sicherheitsniveau im Laufe der Zeit stärken können.

Von einem Concierge angeleitete Managed Risk-Erfahrung

Das Concierge Security Team (CST) ist Ihre zentrale Anlaufstelle für Ihre Arctic Wolf Managed Risk Lösung. Ihr CST lernt Ihre Umgebung genau kennen und entwickelt dann auf der Grundlage Ihrer Sicherheitsziele einen Sicherheitspfad, der Ihr Sicherheitsniveau stärkt und dazu beiträgt, Ihre Umgebung zu kontextualisieren.

Personalisiertes Engagement

Regelmäßige Besprechungen mit Ihrem dedizierten Security-Operations-Experten, um Ihr allgemeines Sicherheitsniveau zu überprüfen und Verbesserungsmöglichkeiten zu finden, die für Ihre Umgebung optimiert sind.

Arctic Wolf Managed Risk – Funktionen

Entdecken Sie die Risiken, die traditionelle Tools übersehen

Unternehmen benötigen einen umfassenden Einblick in Angriffsvektoren und Risikoquellen. Zusätzlich zu Softwareschwachstellen befasst sich Arctic Wolf Managed Risk mit der Offenlegung von Anmeldeinformationen von Unternehmen und Systemfehlkonfigurationen, um einen solideren Einblick in Ihr digitales Risiko zu erhalten.

Scannen Ihrer mit dem Internet verbundenen Assets, um

den digitalen Fußabdruck Ihres Unternehmens zu verstehen und

das Risiko Ihres Unternehmens zu quantifizieren

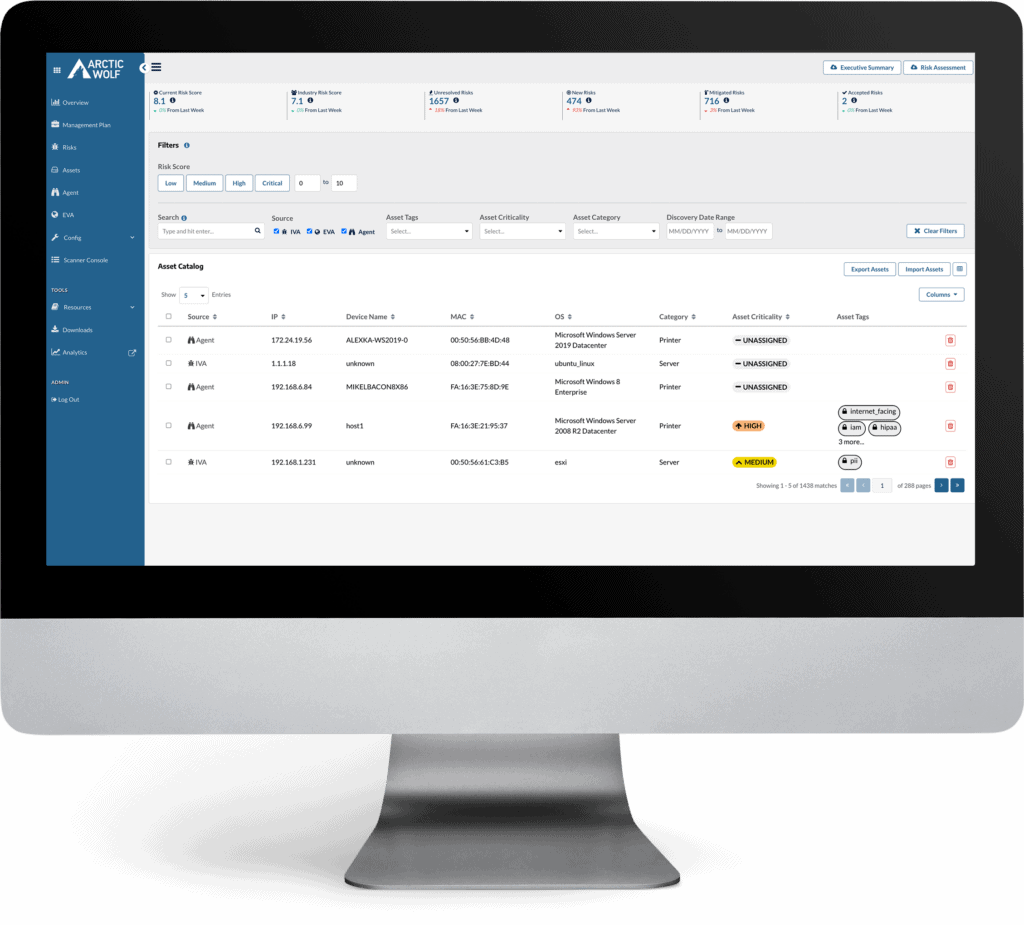

Arctic Wolf bietet die kontinuierliche Untersuchung aller Ihrer internen IP-verbundenen Geräte und katalogisiert dabei Kerninfrastruktur, Geräte/Peripheriegeräte, Workstations, mit dem Internet of Things (IoT) verbundene Geräte

und persönliche Geräte (z. B. Tablets, Mobiltelefone).

Diese Fähigkeit erweitert die Sichtbarkeit innerhalb der Geräte

durch eine kontinuierliche host-basierte Überwachung mit Arctic Wolf Agent™ zur Identifizierung und Kategorisierung von Assets sowie zur Aufdeckung von Systemfehlkonfigurationen, Verhaltensweisen von Benutzern und Schwachstellen, die Ihr Unternehmen gefährden.

Das agentenbasierte Benchmarking der Sicherheitskonfiguration scannt Ihre Umgebung, um Lücken in den Systemkonfigurationen aufzudecken, die sich im Laufe der Zeit verstärken können, und über die Schwachstellenanalyse hinaus digitale Bedrohungen zu identifizieren. Um Ihnen bei der Priorisierung Ihrer Risikominderung zu helfen, ist das Konfigurationsbenchmarking eine Risikobewertung, die auf Kriterien wie der Zugänglichkeit des Angriffsvektors, der Komplexität des Angriffs und der Auswirkung der zugegriffenen Daten basiert. Diese Benchmarks liefern den Kontext, so dass Sie die kritischsten Fehlkonfigurationen zuerst angehen können.

Durch kontinuierliches Scannen von Darknet und Graynet auf Unternehmensanmeldeinformationen, die bei Datenschutzverstößen erbeutet wurden, können Sie dank der Erkennung von Account-Übernahmen schnell Maßnahmen zum Schutz kompromittierter Konten ergreifen.

Pakete

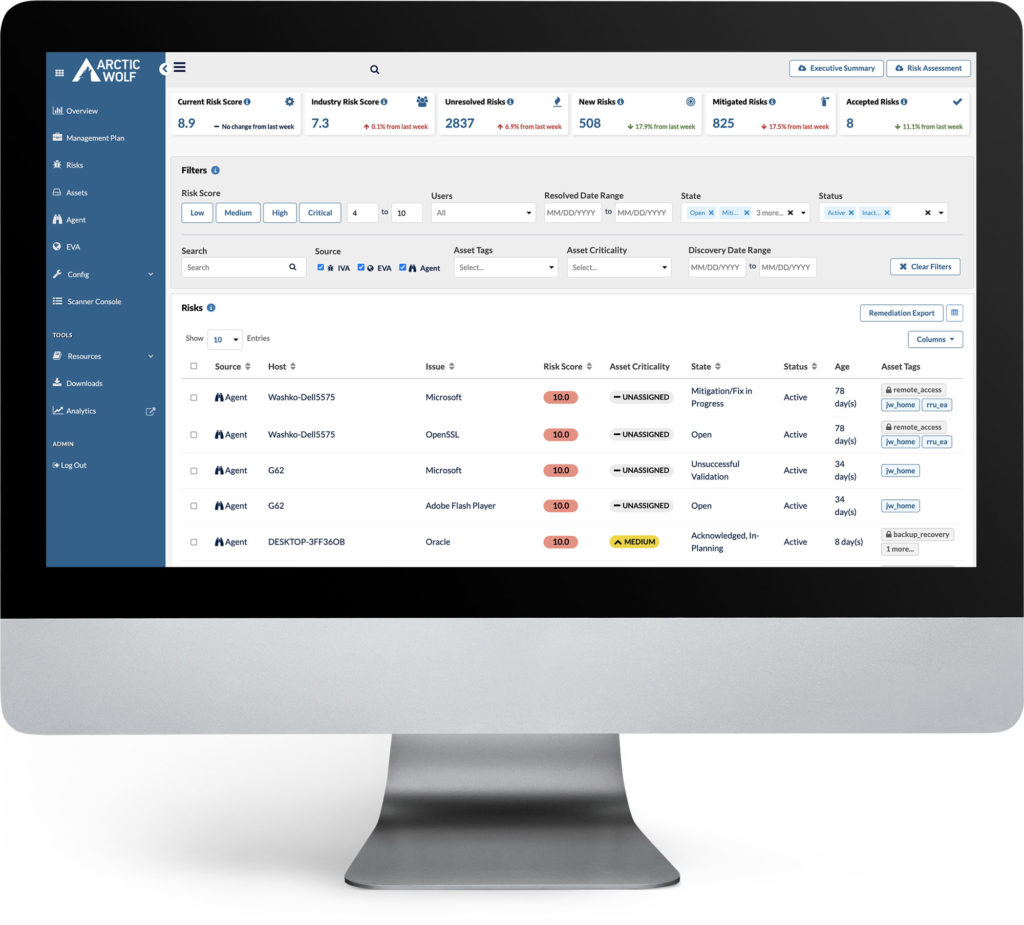

See your current risk score.

See how you are doing against your industry peers.

See your overall trending risk score.

See your overall asset health.

Filter down by the risk score.

Filter by resolved date.

Filter by state including: Open, False Positive, In-Planning, Mitigated and more.

Filter by status - Active; Inactive; Obsolete; Mitigated.

Filter by asset tags that your CST helps you to create.

Filter by asset criticality that your CST helps you assign.

Filter by risk discovery date.

Filter down your assets by risk criticality.

Filter by asset criticality that your CST helps you assign.

Filter by asset category that automatically gets assigned.

Filter by risk discovery date.

Sehen Sie das Managed Risk Dashboard in Aktion

Das Arctic Wolf Managed Risk Dashboard ist ein Cloud-Based-Portal, das Transparenz hinsichtlich der Echtzeit-Risikolage in Ihren Netzwerken, Endgeräten und Cloud-Umgebungen bietet. Wir passen das Dashboard an die Prioritäten Ihres Unternehmens an, damit Sie Schwachstellen erkennen und gleichzeitig Patches verwalten und priorisieren können, um Cyberrisiken zu reduzieren.

Eine einzige Oberfläche für alles, was mit Cyberrisiken zu tun hat:

-

Transparenz hinsichtlich Ihrer Cybersecurity-Lage, einschließlich der Priorisierung von Bedrohungen und einer allgemeinen Bewertung Ihres Cyberrisikos

-

Einblicke in die Risikotrends Ihres Unternehmens und Branchenvergleiche

-

Betriebsoptimierung durch Einblicke in die Priorisierung Ihrer Aktivitäten in Bezug auf Informationssicherheit und -technologie

Cloud Security Posture Management erweitert Managed Risk auf die Cloud

Die Cloud ist ein neues Territorium für die Unternehmens-IT – und für Cyberrisiken.

Cloud Security Posture Management (CSPM) unterstützt Cloud-Asset-Audits, das Benchmarking der Umgebung sowie Anleitungen für die Verbesserung der Sicherheitsposition und die Behebung von Sicherheitsrisiken.

Security Operations-Garantie

Arctic Wolf Security Operations-Garantie

Führungskräfte in den Bereichen Cybersecurity, IT und Risiko-Management benötigen einen Plan, um die Folgen unvermeidlicher Cyberangriffe auf ihre Unternehmen zu bewältigen. Über Arctic Wolf Managed Risk erhalten Sie Zugriff auf die Arctic Wolf Security Operations-Garantie, eine kostenlose Leistung für Kunden mit bis zu 3.000.000 USD finanzieller Unterstützung bei Cybersecurity-Vorfällen.

"Arctic Wolf Managed Risk Experience"

Wir sind von einem anderen SOC umgezogen und in unserem Paket war dieser großartige Schwachstellen-Scanner enthalten. Die Dashboards sind benutzerfreundlich und die erstellten Berichte sind herausragend.

„Dank der Zusammenarbeit mit Arctic Wolf kann ich nachts gut schlafen.“

Alle Mitarbeiter, mit denen ich interagiert habe, waren sachkundig, hilfsbereit und zugänglich. Wir können alles überwachen und alle Daten korrelieren, um zu sehen, ob es möglicherweise Zusammenhänge gibt. Es gibt nicht zu viele Fehlarme und ich kann die Warnungen anpassen, die ich erhalte …

"Tolles Produkt, als hätte man einen Sicherheitsexperten in seinem Team".

Die Zusammenarbeit ist sehr angenehm und sie kommunizieren laufend mit uns, um uns neue Produkte anzubieten und dafür zu sorgen, dass wir alle Vorteile unseres Services nutzen.

WAS UNSERE KUNDEN SAGEN

Es war wirklich einfach, damit umzugehen, viel einfacher als mit unserem vorherigen Schwachstellenmanager. Es ist einfach, die Schwachstellen zu finden, die im Moment etwas bedeuten: „Hallo! Sie haben tausend Schwachstellen. Viel Glück!“

Josh MelstromDirector of Network and Security, Minnesota Vikings

Ein Team, das Schwachstellen bewertet und verwaltet und gleichzeitig unsere Umgebung überwacht, hilft uns wirklich, unsere Bedrohungsfläche zu verringern. Wir haben erhebliche Fortschritte bei der Wiederherstellung der Integrität unserer IT-Systemen und des Vertrauens in sie gemacht. Das Risiko verschwindet jedoch nie völlig. Wenn wir uns dessen nicht bewusst sind, können wir es auch nicht reduzieren.“

Dr. Jason A. ThomasCOO und CIO, Jackson Parish Hospital

Sie warnen uns, wenn wir Schwachstellen haben, die wir untersuchen müssen, bevor etwas passiert. Sie geben uns eine Liste mit Aktionen, die priorisiert werden müssen. „Diese Geräte sind kritisch, aber veraltet.“ Arctic Wolf hat uns bessere Einblicke in unsere IT-Umgebung verschafft. Wir wissen, was vor sich geht, und daher können wir proaktiv handeln.

Jeshirl BriceIT-Direktorin, Stadt Monroe

Bereit für den Einstieg?

Wir helfen Ihnen gerne weiter. Vereinbaren Sie ein Beratungsgespräch mit einem Mitglied unseres Teams und erfahren Sie mehr über die Vorteile, die Arctic Wolf Ihrem Unternehmen bieten kann.

Allgemeine Fragen